実践 サイバー セキュリティ モニタリング

実践サイバーセキュリティモニタリング/八木 毅/青木 一史/秋山 満昭/幾世 知範/高田 雄太/千葉 大紀(コンピュータ・it・情報科学) - マルウェア感染攻撃を中心に、攻撃を観測して解析する技術を、演習を交えて解説。サイバー攻撃に対応するための実践力が身につく。.

実践 サイバー セキュリティ モニタリング. 高田 雄太 nttセキュア. 実践サイバーセキュリティモニタリング/八木毅/青木一史/秋山満昭 | おとく情報. 八木毅 ほか 著 言語:.

青木一史, 秋山満昭, 幾世知範, 高田雄太, 千葉大紀 引用・参考文献:. 『実践サイバーセキュリティモニタリング』16/3/28 八木 毅 (著), 青木 一史 (著), 秋山 満昭 (著), 幾世 知範 (著), 高田 雄太 (著), 千葉 大紀 (著) サイバー攻撃の観測・解析技術を実践的に教えてくれる本です。. 実践サイバーセキュリティモニタリング - 八木毅 - 本の購入は楽天ブックスで。全品送料無料!購入毎に「楽天ポイント」が貯まってお得!みんなのレビュー・感想も満載。.

実践サイバーセキュリティモニタリング / 八木毅 ほか 著 Format:. :s-:実践サイバーセキュリティモニタリング - 通販 - Yahoo!ショッピング. 著 者 : 八木毅 他 発行(売)元: コロナ社 価 格 : 2,970円(2,700円+税) コード : 978-4-339--9 発行年月 : 16年04月.

中古 実践サイバーセキュリティモニタリング /八木毅(著者),青木一史(著者),秋山満昭(著者),幾世知範(著者),高田雄太(著者) 中古afb. 八木 毅 nttセキュリティ・ジャパン(株) 博士(情報科学) 著;. 中古 実践サイバーセキュリティモニタリング /八木毅(著者),青木一史(著者),秋山満昭(著者),幾世知範(著者),高田雄太(著者) 中古afb 0.00 (0件).

八木 毅,青木 一史,秋山 満昭,幾世 知範,高田 雄太,千葉 大紀『実践サイバーセキュリティモニタリング』の感想・レビュー一覧です。ネタバレを含む感想・レビューは、ネタバレフィルターがあるので安心。読書メーターに投稿された約3件 の感想・レビューで本の評判を確認、読書記録を管理. 価格:¥ 3,8 デジタル鑑識の基礎(上) デジタル鑑識の基礎(上) 価格:¥ 600 実践サイバーセキュリティモニタリング. 『実践サイバーセキュリティモニタリング』16/3/28 八木 毅 (著), 青木 一史 (著), 秋山 満昭 (著), 幾世 知範 (著), 高田 雄太 (著), 千葉 大紀 (著) (感想) サイバー攻撃の観測・解析技術を実践的に教えてくれる本です。.

八木毅 ほか 著 言語:. 書誌情報を取り込む 実践サイバーセキュリティモニタリング / 八木毅 ほか 著 資料種別:. Amazonで八木 毅, 青木 一史, 秋山 満昭, 幾世 知範, 高田 雄太, 千葉 大紀の実践サイバーセキュリティモニタリング。アマゾンならポイント還元本が多数。八木 毅, 青木 一史, 秋山 満昭, 幾世 知範, 高田 雄太, 千葉 大紀作品ほか、お急ぎ便対象商品は当日お届けも可能。.

実践サイバーセキュリティモニタリング 夏読書におすすめ年 夏の課題図書 特集ページ公開中! 八木 毅,青木 一史,秋山 満昭,幾世 知範,高田 雄太,千葉 大紀. The Ultimate Question 2.0 (Revised and Expanded Edition) :. 八木毅 ほか 著 言語:.

実践サイバーセキュリティモニタリング - 八木毅/著 青木一史/著 秋山満昭/著 幾世知範/著 高田雄太/著 千葉大紀/著 - 本の購入はオンライン書店e-honでどうぞ。書店受取なら、完全送料無料で、カード番号の入力も不要!. 幾世 知範 nttセキュアプラットフォーム研究所 著;. 八木毅 ほか 著 言語:.

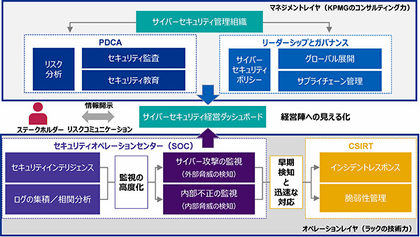

サイバーセキュリティ経営実践のためのセキュリティオペレーション kpmgコンサルティング株式会社 サイバーセキュリティアドバイザリー. 八木毅 ほか 著 言語:. 八木毅 ほか 著 言語:.

秋山 満昭 nttセキュアプラットフォーム研究所 博士(工学) 著;. Tsutaya オンラインショッピング実践サイバーセキュリティモニタリング/八木毅 tポイントが使える・貯まるtsutaya/ツタヤ. ジッセン サイバー セキュリティ モニタリング:.

本ブログは19年06月27日に行われたAWS Summit Osaka 19のセッションレポートです。 『AWSにおける継続的なセキュリティモニタリングの実践』のセッションをリモートで聴講したので内容をレポートしたいと思います。. How Net Promoter Companies Thrive in a Customer Driven World, Harvard Business Review Press (11). 八木毅 ほか 著 言語:.

八木毅 ほか 著 Language:.

Http Www Soumu Go Jp Main Content Pdf

Http Www Nisc Go Jp Security Site Spc Wg Dai01 Pdf 01shiryou02 Pdf

実践サイバーセキュリティモニタリング 八木 毅 青木 一史 秋山 満昭 幾世 知範 高田 雄太 千葉 大紀 本 通販 Amazon

実践 サイバー セキュリティ モニタリング のギャラリー

金融業界におけるサイバーセキュリティ インダストリー 金融 リース クレジット デロイト トーマツ グループ Deloitte

脅威調査とインテリジェンス Akamai Jp

メルカリ 実践サイバーセキュリティモニタリング カバー無し 参考書 1 0 中古や未使用のフリマ

サイバーセキュリティ最前線 Chapter 04 デジタルフォレンジックの現場 1 違和感 からマルウェアを探す職人技を磨く を公開しました 東陽テクニカ セキュリティ ラボカンパニー 公式

Wi Fiユーザーが実践すべきセキュリティ対策と必要な知識を サイバーセキュリティ総研

Www Ipa Go Jp Files Pdf

サイバーセキュリティモニタリング マルウェア解析編 あしのあしあと

楽天ブックス 実践サイバーセキュリティモニタリング 八木毅 本

Jnx Japanese Automotive Network Exchange

裁断済み 裁断済み 実践サイバーセキュリティモニタリング の落札情報詳細 ヤフオク落札価格情報 オークフリー スマートフォン版

ヤフオク 実践サイバーセキュリティモニタリング 八木毅

サイバーセキュリティに関する年の10の動向 専門家が伝える今後10年間の予測 Onespan

実践サイバーセキュリティモニタリング コロナ社

楽天ブックス 実践サイバーセキュリティモニタリング 八木毅 本

メルカリ 実践サイバーセキュリティモニタリング カバー無し 参考書 1 0 中古や未使用のフリマ

実践サイバーセキュリティモニタリング 通販 セブンネットショッピング

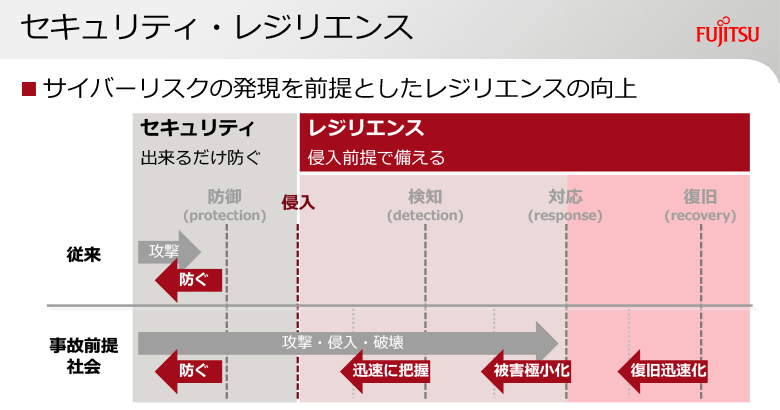

いかに防ぐか から いかに備えるか へ 事業継続として取り組むサイバーセキュリティの新常識 富士通

サイバーセキュリティモニタリング マルウェア解析編 あしのあしあと

Ricoh サイバーセキュリティパック リコー

実践サイバーセキュリティモニタリング 通販 Lineポイント最大1 0 Get Lineショッピング 公式

次世代サイバーセキュリティ Abeam Consulting Korea

クラウドサービスに特化したセキュリティ基準 各ガイドラインや認証制度の比較 サイバー デジタルリスクnavi コラム

Www Ipa Go Jp Files Pdf

Assets Kpmg Com Content Dam Kpmg Jp Pdf Jp Cyber Security Intelligent Platform Pdf

Sip 重要インフラ等におけるサイバーセキュリティシンポジウム18osaka

実践サイバーセキュリティモニタリング 八木毅 青木一史 秋山満昭 幾世知範 高田雄太 千葉大紀 メルカリ No 1フリマアプリ

セキュリティ 紀伊國屋書店ウェブストア

Ricoh サイバーセキュリティパック リコー

東京大学情報学環が高度セキュリティ人材育成の新拠点を開設 東京 八重洲にサイバーレンジを常設 ビジネスネットワーク Jp

裁断済み 裁断済み 実践サイバーセキュリティモニタリング の落札情報詳細 ヤフオク落札価格情報 オークフリー スマートフォン版

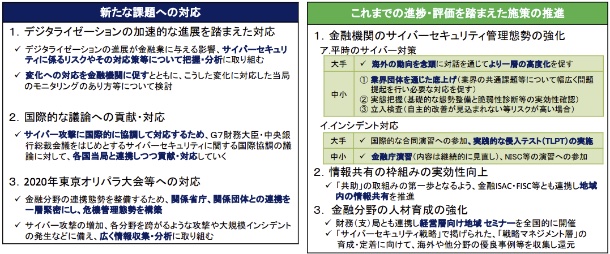

セキュリティ ニュース 金融分野におけるサイバーセキュリティ取組方針を改訂 金融庁 1ページ目 全1ページ Security Next

総務省が緊急提言 サイバーセキュリティの強化 日本経済新聞出版

Caseを実現するサイバーセキュリティ 日経ビジネス電子版 Special 日経 Xtech Special

実践サイバーセキュリティモニタリング 八木毅の本 情報誌 Tsutaya ツタヤ

イスラエルと日本の事業提携ニュース最前線 17年まとめ

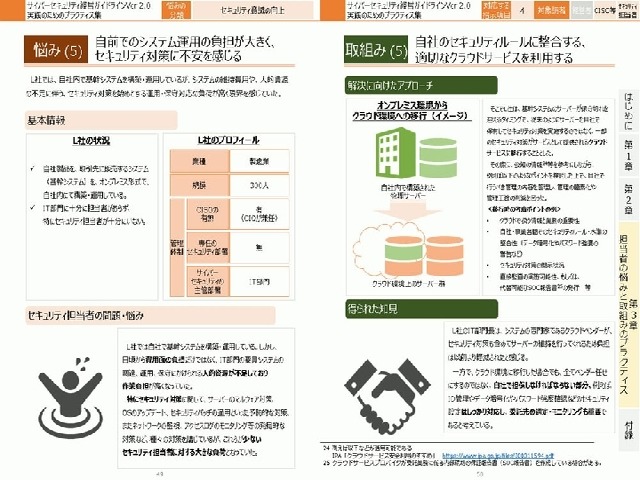

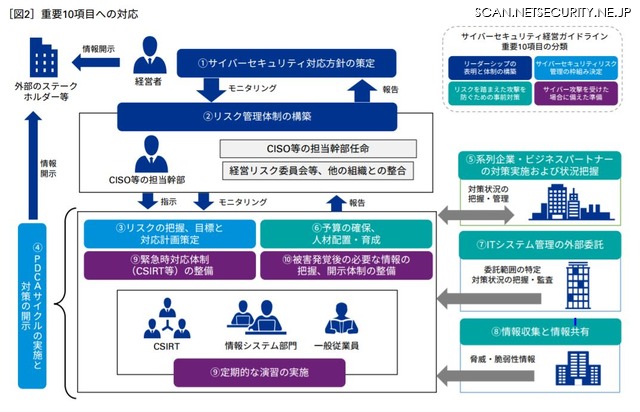

サイバーセキュリティ経営ガイドライン の実践事例集 Ipaが公開 Zdnet Japan

高対話型ハニーポットに乗り込んで厄災 リスク を攻略し希望 リターン を持ち帰る話 Speaker Deck

実践サイバーセキュリティモニタリング 八木毅 著 青木一史 著 秋山満昭 著 幾世知範 著 高田雄太 著 千葉大紀 著 本 オンライン書店e Hon

実践サイバーセキュリティモニタリング コロナ社

実践サイバーセキュリティモニタリング 八木毅 青木一史 秋山満昭 幾世知範 高田雄太 千葉大紀 メルカリ No 1フリマアプリ

人工知能のサイバーセキュリティへの活用 Vectra Networks社 日商エレクトロニクス

Www Cisco Com C Dam M Ja Jp Offers 1 Sc 04 Cisco Acr18 Ja Pdf

Iotセキュリティの課題

Kpmgコンサルティングとラック サイバーセキュリティ経営を支援する総合ソリューション クラウド Watch

T7xb2l28wy2r9m

実践サイバーセキュリティモニタリング コロナ社

Wivern Com Cyberlibrary

サイバー セキュリティ Cisco Cyberops Associate E Learning 日本語版

実践サイバーセキュリティモニタリング 通販 Lineポイント最大1 0 Get Lineショッピング 公式

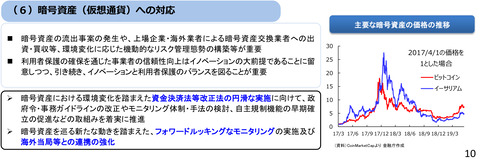

金融庁 仮想通貨交換所のサイバーセキュリティ体制見直しの方針 令和元年度の金融行政の方針を発表 改正法対応とjvceaや海外当局との連携強化など 仮想通貨 Watch

Http Www Soumu Go Jp Main Content Pdf

日本でさっぱり売れない サイバーセキュリティ保険 普及への壁 日経クロステック Xtech

実践サイバーセキュリティモニタリング 八木 毅 青木 一史 秋山 満昭 幾世 知範 高田 雄太 千葉 大紀 本 通販 Amazon

サイバーセキュリティ人材育成の現実 第一部 Cyber Security Journal Nec

実践サイバーセキュリティモニタリング 通販 Lineポイント最大1 0 Get Lineショッピング 公式

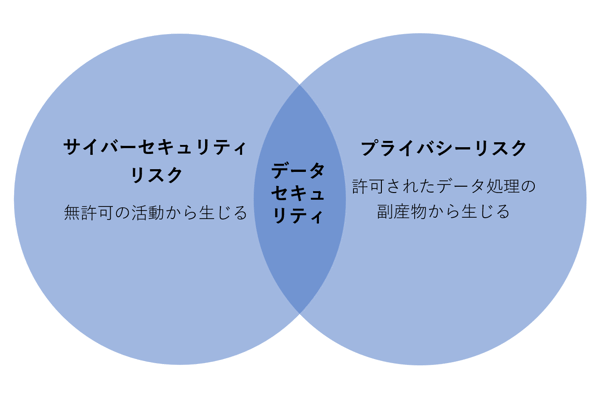

解説 Nist プライバシーフレームワークの概要と位置づけ

Www Ripo Ynu Ac Jp Wp Content Uploads 04 Ynu 81 Ae E7 A0 94 E7 B6 E5 8a 9b014 Ef E5 90 E5 B2 A1 E5 85 8b E6 90 Ef Pdf

実践サイバーセキュリティモニタリング 八木 毅 青木 一史 秋山 満昭 幾世 知範 高田 雄太 千葉 大紀 本 通販 Amazon

Caseを実現するサイバーセキュリティ 日経ビジネス電子版 Special 日経 Xtech Special

ヤフオク 実践サイバーセキュリティモニタリング 八木毅

Www Nisc Go Jp Inquiry Pdf Curriculum Honbun Pdf

総務省より緊急提言 サイバーセキュリティ強化に向けた取り組みまとめ公表 サイバーセキュリティ総研

Kpmg Lac流 サイバーセキュリティ経営ガイドライン 実践活用法 Kpmgコンサルティング ラック 2枚目の写真 画像 Scannetsecurity

サイバーセキュリティテスト完全ガイド Kali Linuxによるペネトレーションテスト Peter Kim 八木橋優 前田優人 美濃圭佑 保要隆明 八木橋優 前田優人 美濃圭佑 保要隆明 株式会社クイープ 本 通販 Amazon

医療機器に関するサイバーリスク管理支援 Pwc Japanグループ

Wivern Com 実践サイバーセキュリティモニタリング

ヤフオク 実践サイバーセキュリティモニタリング 八木毅

Aitac Jp News Assets D3d424ebf2abfccaace6c Pdf

大阪大学 Enpit Pro セキュリティ分野 Enpit Pro Security 情報セキュリティ プロ人材育成短期集中プログラム Prosec のご案内

Deepsecurityusernight 我が家の箱入り娘を世間に晒すのは危険なのでdeepsecurityに見守ってもらった話

ヤフオク 実践サイバーセキュリティモニタリング 八木毅

メルカリ 実践サイバーセキュリティモニタリング カバー無し 参考書 1 0 中古や未使用のフリマ

経産省とipaが策定した サイバーセキュリティ経営ガイドライン 実践のためのプラクティス集をipaが公表 Iot News

Iot時代のサイバーセキュリティ 制御システムの脆弱性検知と安全性 堅牢性確保 名古屋工業大学図書館蔵書検索 名工大opac

Wivern Com Cyberlibrary

実践サイバーセキュリティモニタリング コロナ社

サイバー攻撃の足跡を分析するハニーポット観察記録 森久和昭 本 通販 Amazon

コンサルティング事例 サイバーセキュリティを推進するグループガバナンスの再構築 富士通総研

実践サイバーセキュリティモニタリング コロナ社

実践サイバーセキュリティモニタリング 八木毅 著 青木一史 著 秋山満昭 著 幾世知範 著 高田雄太 著 千葉大紀 著 本 オンライン書店e Hon

メルカリ 実践サイバーセキュリティモニタリング カバー無し 参考書 1 0 中古や未使用のフリマ

実践サイバーセキュリティモニタリング 通販 Lineポイント最大1 0 Get Lineショッピング 公式

サイバー攻撃のメインターゲットは中小企業 今考えるべき サイバー攻撃からビジネスを守るための対策 村田製作所 技術記事

実践サイバーセキュリティモニタリング 八木毅の本 情報誌 Tsutaya ツタヤ

サイバーセキュリティモニタリング 環境構築編 あしのあしあと

サイバーセキュリティ 外部診断有料版サンプル

サイバー攻撃からライフラインを守れ Kpmgジャパン

実践サイバーセキュリティモニタリング 最安値 価格比較 Yahoo ショッピング 口コミ 評判からも探せる

工場セキュリティ対策のポイントは 実践的なリスク管理の手法や考え方を解説 アマノ株式会社

実践サイバーセキュリティモニタリング 八木毅 著 青木一史 著 秋山満昭 著 幾世知範 著 高田雄太 著 千葉大紀 著 本 オンライン書店e Hon

経営者のための 情報セキュリティq 5 北條 孝佳 編集 日本経済新聞出版社 版元ドットコム

読書メモ 実践サイバーセキュリティモニタリング P40 白百合めも

Http Www Meti Go Jp Meti Lib Report H28fy Pdf

実践サイバーセキュリティモニタリング 八木毅の本 情報誌 Tsutaya ツタヤ

サイバーセキュリティ経営ガイドライン解説書 Csaj 一般社団法人コンピュータソフトウェア協会

工場セキュリティ概論 オフィスネットワークと産業用ネットワークの見えない壁

2